Non fidatevi della prima VPN che passa!

Uno dei mercati più rigogliosi degli ultimi anni è certamente quello delle VPN. Conosciamo i nomi più blasonati, anche grazie a campagne marketing davvero molto aggressive, in particolare su canali di Youtuber che, diciamocelo, con privacy e sicurezza c’entrano ben poco. Non solo: scrivendo “VPN” sull’App Store o sul Play Store, c’è solo l’imbarazzo della scelta, tra promesse di VPN gratuite, affidabili, veloci e private.

Quindi abbiamo deciso di testare un provider VPN casuale che costa $ 79 all’anno, per capire quali sono i rischi che si corrono con i provider meno conosciuti.. Tenetevi stretti, la strada è dissestata!

Disclaimer:

Per non trasformare questo articolo in una caccia alle streghe, abbiamo voluto tenere il nome della VPN privato. Il concetto, però, rimane: fate attenzione!

Cosa abbiamo fatto?

Cercando su Google, abbiamo deciso di provare una VPN a caso. La scelta è ricaduta su un nome che non avevamo mai sentito prima. Oltre a ciò, ci hanno attirato le varie promesse sulla policy “no-log”, sull’alto livello di privacy e, non di meno, il prezzo decisamente alto – che molti associano a un servizio premium.

Come ciliegina sulla torta, il client è disponibile su GitHub in open source, quindi abbiamo potuto addentrarci nei particolari con estrema cura.

C’è da dire che il sito Internet di questa VPN non offre grosse informazioni aggiuntive su come tale privacy sia possibile, quale tecnologia si usa e, più in generale, non fornisce spiegazioni “a misura d’uomo”.

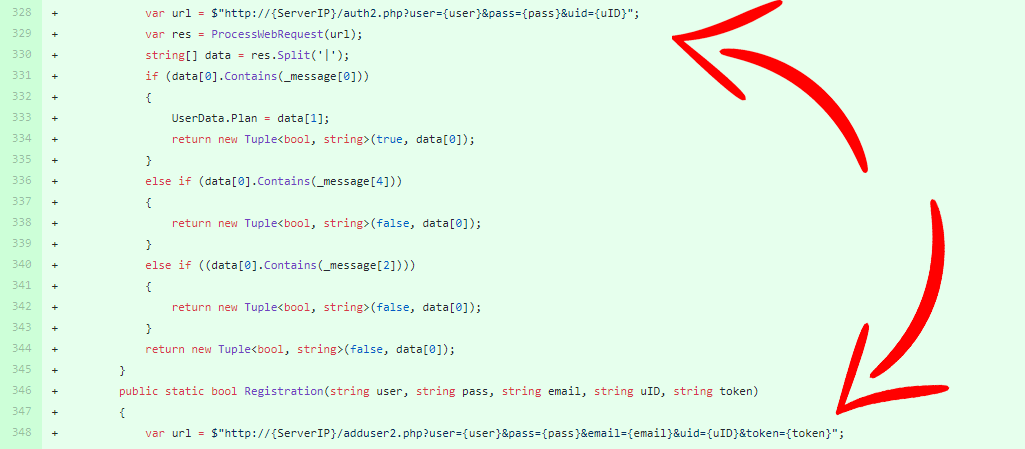

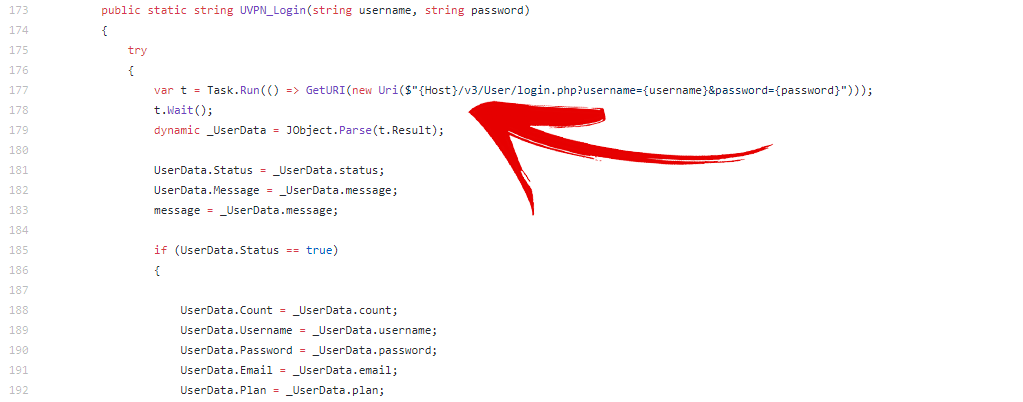

HTTP invece di HTTPS: un errore da principiante

Chi si intende un po’ di informatica sa quanto sia fondamentale la “s” alla fine di HTTP. Per i meno informati, la “s” sta – in poche parole – per “sicurezza”.

L’HTTPS è il protocollo che è responsabile della criptazione di tutto ciò che esce dal nostro PC: pensate banalmente a quando scrivete il vostro username e la vostra password su un sito per accedere al vostro account: se queste informazioni uscissero dal vostro modem “in chiaro”, qualunque hacker della domenica sarebbe in grado di intercettarli.

Invece, grazie all’HTTPS, il tuo username e la tua password vengono criptati e resi illeggibili, proprio grazie alla criptazione SSL/TLS. Anche se un hacker dovesse riuscire ad intercettarli, invece di leggerli in chiaro vedrebbero una lunghissima stringa di caratteri e numeri che – senza la giusta chiave di cifratura, è impossibile da ricondurre ai valori originali.

Questo provider utilizza, per le richieste API, il protocollo HTTP.

Quindi chiunque, e davvero chiunque, può sapere che cosa esce dal vostro PC.

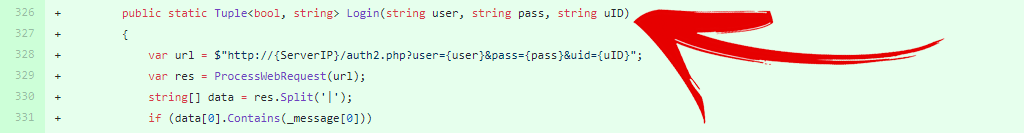

Chiamate GET invece che chiamate POST

Per la comunicazione tra un PC e un server, esistono diversi tipi di chiamate API: GET, POST, PUT, DELETE, eccetera.

Il provider che abbiamo analizzato utilizza le chiamate GET anche per loggarsi: azione che, a livello di sicurezza, ha diverse problematiche. La prima e la principale sta nel fatto che le richieste di tipo GET finiscono nei file di log del server di destinazione (ricordate quando dicevano di avere una policy “no log”?), a differenza delle chiamate POST.

Inoltre inviano anche il MAC address, ovvero il codice che identifica univocamente un dispositivo.

Se siete stanchi di tutti questi tecnicismi, ve la faccio breve: qua di sicuro c’è solo che non sanno fare il proprio lavoro.

Servizio clienti: accetteranno di migliorarsi?

Alla luce di tutte queste problematiche di sicurezza, abbiamo voluto creare un file che le delineasse tutte e comunicarle alla VPN in questione. Sia per aiutarli nella loro missione – fino ad ora poco riuscita – sia per fare i buoni samaritani.

La loro risposta è stata tutt’altro che colma di gratitudine. Non solo hanno cercato di dimostrare che il nostro fantastico team di cybersecurity si sbagliasse, ma non hanno accettato nessuna delle nostre indicazioni – almeno all’inizio.

Un buon servizio clienti deve essere in grado di raccogliere le critiche e riportarle in maniera veloce e ed efficace ai piani più alti – e sicuramente deve essere in grado di arrendersi all’evidenza.

Com’è andata a finire?

Dopo alcuni giorni dal primo contatto con la VPN in questione, hanno iniziato a sistemare alcune delle problematiche.

- In primis hanno aggiunto il certificato SSL alle loro connessioni. Benvenuti nel 2012.

- Oltre a ciò hanno smesso di inviare il MAC address, generando invece un codice randomico univoco per ogni cliente.

- A discapito di ciò, il problema delle richieste GET e il boriosissimo servizio clienti sono rimasti immutati, così come la loro mancanza di interesse verso tutte le affermazioni, false e fraudolente, su quanto sicura e privata sia la VPN.

Non lo diremo mai abbastanza: Fate attenzione

C’è un motivo se esistono così tanti siti di recensioni di servizi VPN: sulla sicurezza e sulla privacy non si scherza, ed è necessario che diverse testate imparziali sfidino le affermazioni delle VPN per informare il pubblico sulla loro effettiva correttezza.

In tal senso, non solo vi esortiamo ad informarvi adeguatamente prima di decidere quale VPN usare, ma vi chiediamo anche di farci sapere quali sono le VPN di cui vorreste che testassimo i claim.

Se avete qualche nome di cui non riuscite a trovare recensioni online fatecelo sapere: ci penseremo noi!

Lascia un commento